Oggi mi discosto un po’ dagli articoli “rallystici” per presentarvi l’ultimo progetto che ho realizzato.

Come sa chi mi conosce, tra tutte le altre cose, ho anche la passione per il modellismo.

Recentemente ho finito, non senza fatica, la Sauber-Mercedes C9 che ho poi caricato nella galleria ed ho già altri modelli sul banco, che prima o poi riuscirò a terminare e a rendere presentabili.

Uno dei problemi che ho, proprio sul banco, è lo spazio.

Troppe cose da tenere ordinate e il mio essere intrinsecamente disordinato non aiuta, per niente.

I colori per i modelli poi, sono un disastro.

Ormai son più di 100, di qualsiasi forma e dimensione e gli organizer, gli scaffalini che ci sono in commercio, solitamente fatti da chi i colori li produce, non sono universali e non sempre si riescono ad incastrare bene i barattoli sui ripiani.

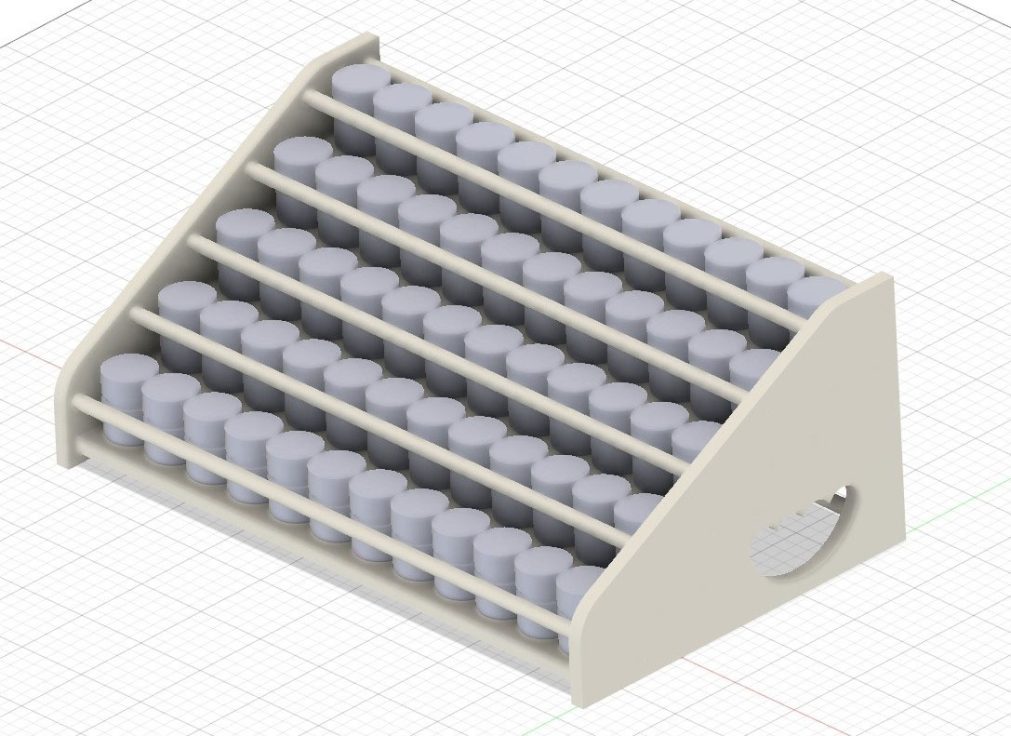

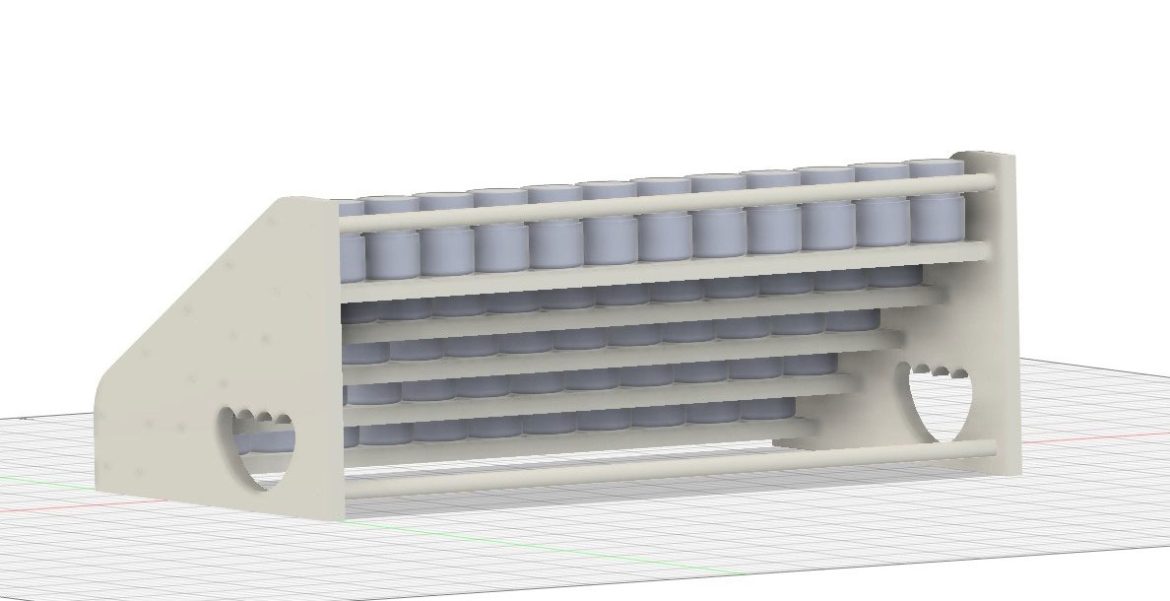

Quindi mi è balenata in testa l’ennesima idea: perché non provare a farne uno più “generico” su cui poterci mettere tutti i tipi di barattoli?

Un rapido giro su internet, ormai quasi un anno fa, mi ha svelato che l’idea non era proprio una “novità”, nel senso che ci aveva già pensato qualcun altro, l’unico ostacolo era solo capire come realizzarlo.

Il progetto in sé non è complicato, son due pareti laterali a cui attaccare i ripiani e le barre per tener fermi i barattoli.

Inizialmente ne avevo realizzata una versione “manuale”, cioè avevo recuperato il materiale (Obi, pochi euro, sotto i 20) e con squadretta, matita e seghetto alternativo ho costruito i due fianchetti.

La parte più complicata è stata quella di misurare le posizioni dei fori, che dovevano necessariamente essere precise per permettere un assemblaggio sicuro e funzionale.

Questa prima realizzazione è andata a buon fine, però c’è voluta praticamente una giornata intera a misurare, forare, tagliare ed assemblare il tutto.

Questa la storia finora.

La novità è che nel frattempo ho messo le mani su una fresa CNC da hobbystica che mi ha permesso di evitarmi tutta la trafila delle misurazioni fatte a mano.

Ripreso lo stesso modello, importato in Autodesk Fusion360, ho modificato lo spessore dei fianchetti (1 cm effettivamente era esagerato, basta 0.5) e preparato i vari percorsi di taglio e foratura da “dare in pasto” alla CNC.

In totale ci son volute un paio di ore abbondanti di lavoro della macchina, ma credo sia perché devo ancora capire come velocizzare le operazioni, ma soprattutto fino a che velocità di taglio posso arrivare (senza far danni!)

Il materiale è il “solito” Obi, come sopra, da meno di 20€ in totale.

Ed ecco il risultato:

Finora ho potuto verificare, come si può vedere nelle foto, che ci stanno comodamente colori Tamiya, Gunze, Alclad, Ammo of Mig, Vallejo, Createx e Italeri, con i relativi diluenti ed altri effetti.

Dopo aver costruito questo, ho cambiato la punta utilizzata dalla fresa con una di diverso tipo per vedere se miglioravano i tempi di lavorazione.

Bene, passando da una punta “End mill”, cioè a testa piatta e 3 taglienti, ad una “Single Flute mill”, ovvero con un singolo tagliente e una capacità di smaltire meglio i trucioli, sono passato da un tempo di lavorazione di 40 minuti a 13 minuti!

Quasi quasi ne faccio un altro paio di scorta!

Ora, il prossimo (e finale) passo sarà una mano di vernice protettiva e dovrebbe andar bene.

Per concludere, vi lascio alcuni riferimenti nel caso qualcuno volesse provarci:

- File del progetto su GrabCad (serve registrazione)

- Autodesk Fusion360 (free per progetti non commerciali)

- Sainsmart Genmitsu 3018-PROVer CNC (Sito del produttore, per l’acquisto io ho usato Amazon)

Ciao!

M